شرکت AMD وجود یک آسیبپذیری امنیتی با درجه اهمیت بالا را در پردازندههای EPYC Turin و Ryzen 9000 تأیید کرده است. این نقص که در مولد اعداد تصادفی سختافزاری (RDSEED) رخ میدهد، میتواند به تولید کلیدهای رمزنگاری غیرتصادفی و قابل پیشبینی منجر شود.

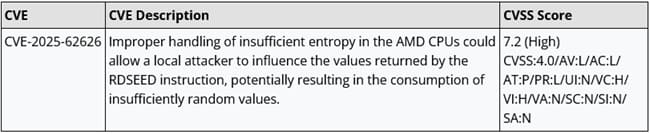

شرکت AMD رسماً وجود یک آسیبپذیری امنیتی با درجه اهمیت بالا را در پردازندههای مبتنی بر ریزمعماری Zen 5 تأیید کرد. این نقص که با شناسه AMD-SB-7055 شناخته میشود، به عملکرد نادرست مولد اعداد تصادفی سختافزاری مربوط است و میتواند به تولید کلیدهای رمزنگاری قابل پیشبینی منجر شود که چالشی جدی برای کاربردهای امنیتی محسوب میشود.

این شرکت اعلام کرده است که راهکارهای نرمافزاری و بهروزرسانیهای فریمور را برای رفع این مشکل در تمامی پردازندههای آسیبپذیر، از جمله سری سرور EPYC Turin و پردازندههای دسکتاپ Ryzen 9000، ارائه خواهد کرد.

RDSEED چیست و چرا اهمیت دارد؟

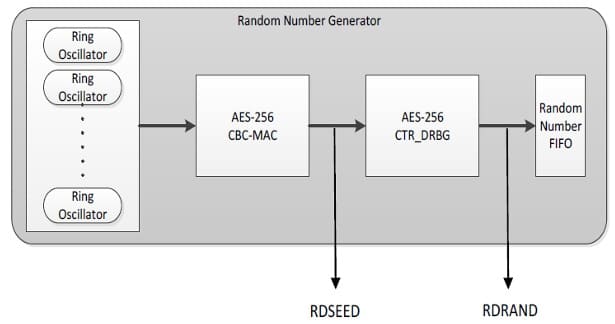

این آسیبپذیری بهطور خاص به دستورالعمل RDSEED مربوط میشود که یکی از دو سیستم اصلی تولید اعداد تصادفی در پردازندههای مدرن است RDSEED با استفاده از انتروپی (بینظمی) سختافزاری مانند نوسانات دمای پردازنده، اعداد کاملاً تصادفی تولید میکند که برای ساخت کلیدهای رمزنگاری امن ضروری هستند.

طبق گزارشها، در پردازندههای Zen 5، نسخههای ۱۶ و ۳۲ بیتی این دستورالعمل گاهی اوقات با شکست مواجه شده و به جای یک عدد تصادفی، مقدار ثابت «۰» را برمیگردانند. مشکل اصلی اینجاست که پردازنده اجرای نادرست این دستورالعمل را به اشتباه به عنوان عملیات موفقیتآمیز گزارش میکند. این رفتار باعث میشود نرمافزارهایی که به این دستورالعمل تکیه دارند، از کلیدهای ضعیف و قابل پیشبینی استفاده کنند که راه را برای حملات احتمالی باز میکند. جالب اینجاست که به گفته AMD، نسخه ۶۴ بیتی این دستورالعمل تحت تأثیر این مشکل قرار نگرفته است.

در همین رابطه بخوانید:

– آیا CPU هم هک میشود؟ مروری بر آسیبپذیریهای امنیتی پردازنده مرکزی

کشف مشکل و سابقه آن

این نقص برای اولین بار در اواسط مهرماه توسط یک مهندس شرکت Meta کشف و در لیست ایمیل کرنل لینوکس گزارش شد. او متوجه شد که با تحت فشار قرار دادن یک هسته پردازنده با دستورالعمل RDSEED و درگیر کردن حافظه سیستم توسط یک ترد دیگر، میتوان این خطا را به صورت پایدار بازتولید کرد. چند روز پس از این گزارش، یک وصله برای کرنل لینوکس منتشر شد که به طور موقت استفاده از RDSEED را در تمام پردازندههای Zen 5 غیرفعال میکرد.

این اولین بار نیست که پردازندههای مبتنی بر معماری Zen با مشکل مشابهی در RDSEED مواجه میشوند. پیش از این نیز در APUهای مبتنی ریزمعماری Zen2 مشکل مشابهی گزارش شده بود که لینوکس را مجبور به غیرفعال کردن این قابلیت در آن تراشهها کرد.

راهکار AMD و پردازندههای تحت تأثیر

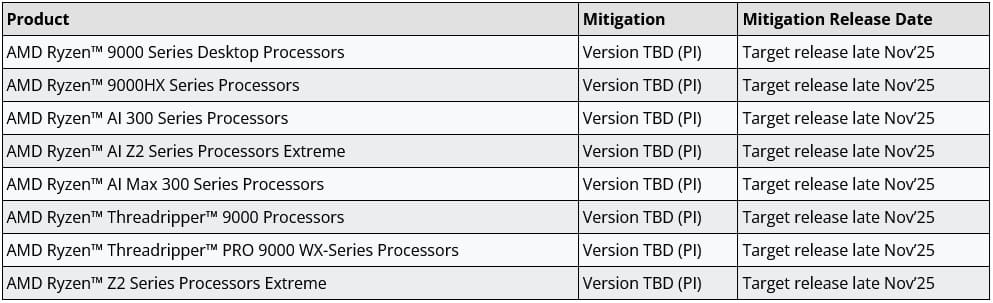

خوشبختانه AMD بهسرعت برای حل این مشکل اقدام کرده است. این شرکت اعلام کرد که راهکارهای لازم از هماکنون تا ژانویه ۲۰۲۶ (دیماه ۱۴۰۴)، بسته به مدل پردازنده ارائه خواهد شد. بهروزرسانی برای پردازندههای سرور EPYC 9005 هماکنون منتشر شده است.

برای پردازندههای دسکتاپ و ورکاستیشن، شامل سریهای Ryzen 9000، AI Max 300، Threadripper 9000 و Ryzen Z2، بهروزرسانی میکروکد AGESA در تاریخ ۲۵ نوامبر (۵ آذر) منتشر خواهد شد. تا زمان دریافت این بهروزرسانی، AMD به توسعهدهندگان توصیه میکند که از نسخه ۶۴ بیتی RDSEED استفاده کنند یا به راهکارهای نرمافزاری جایگزین روی بیاورند.